Un réseau public peut effectivement exposer davantage certaines informations ou vous faire dépendre d’une infrastructure que vous ne maîtrisez pas. Mais tous les risques ne se valent pas, et un VPN ne corrige pas tout. Pour comprendre ce qu’il change réellement, il faut distinguer le transport réseau, le chiffrement déjà assuré par les sites modernes, et les données que vous continuez à livrer aux services que vous utilisez.

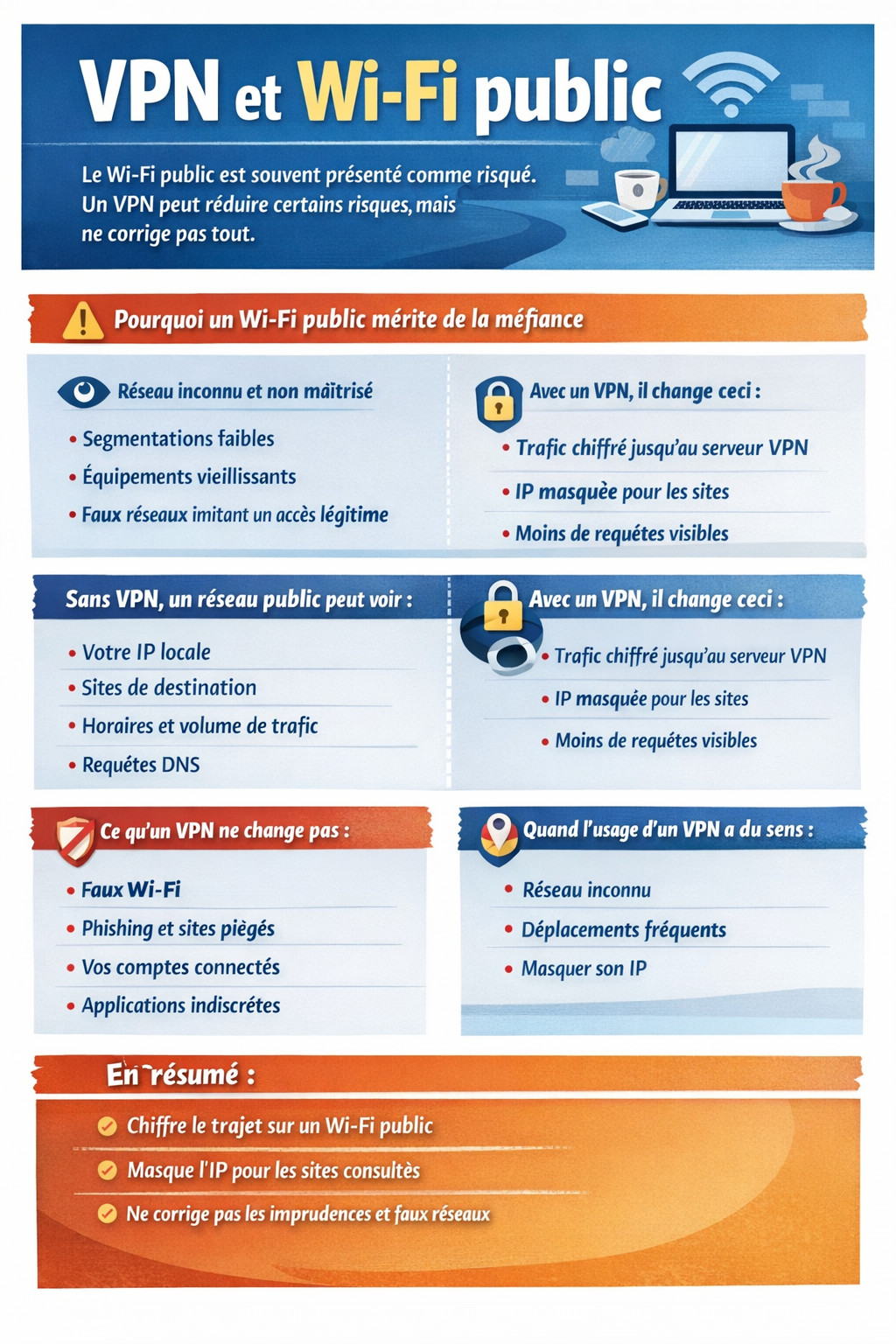

Pourquoi un Wi-Fi public mérite de la méfiance

Quand vous vous connectez au Wi-Fi d’un hôtel, d’un aéroport, d’un café, d’une gare, d’un espace de coworking ou d’un logement temporaire, vous utilisez un réseau dont vous ne contrôlez ni l’administration, ni la configuration, ni la politique de journalisation.

Ce réseau peut être :

- correctement configuré, mais simplement inconnu ;

- mal segmenté entre les appareils connectés ;

- mal entretenu ;

- surveillé à des fins techniques, commerciales ou statistiques ;

- imité par un faux point d’accès portant un nom crédible.

Le premier problème d’un Wi-Fi public, ce n’est donc pas forcément l’attaque spectaculaire. C’est l’absence de maîtrise. Vous ne savez pas précisément qui administre le réseau, quels équipements l’inspectent, quels journaux sont conservés, ni comment les connexions sont isolées les unes des autres.

Ce qu’un réseau public peut encore voir sans VPN

Il faut éviter deux erreurs opposées : croire qu’un Wi-Fi public voit tout, ou croire qu’avec le HTTPS moderne il ne voit plus rien.

Sans VPN, un réseau public peut encore observer plusieurs éléments :

- votre adresse IP locale sur le réseau utilisé ;

- les horaires de connexion ;

- le volume global de trafic ;

- les adresses IP de destination ;

- certaines requêtes DNS selon la configuration ;

- le fait que vous utilisez tel ou tel service, même sans lire le contenu exact.

En revanche, sur de nombreux sites modernes protégés par HTTPS, le contenu des pages, les mots de passe et une grande partie des données échangées sont déjà chiffrés entre votre appareil et le service visité.

Autrement dit, le Wi-Fi public ne lit pas automatiquement tout ce que vous faites. Mais cela ne signifie pas que votre activité devient opaque pour autant.

Si tu veux revenir sur la mécanique exacte du tunnel, elle est expliquée dans la page sur le fonctionnement d’un VPN.

Ce qu’un VPN change sur un Wi-Fi public

Quand vous activez un VPN, votre appareil établit un tunnel chiffré vers un serveur VPN. Le réseau public voit alors surtout un flux chiffré vers ce serveur, au lieu de voir plus directement chaque destination ou chaque requête qui sort de votre appareil.

Concrètement, cela peut réduire :

- la lisibilité de votre trafic pour l’administrateur du réseau local ;

- la visibilité de certaines requêtes DNS si elles passent bien dans le tunnel ;

- l’exposition de votre adresse IP d’origine aux services que vous consultez.

Le gain réel, sur Wi-Fi public, est donc surtout là : le VPN remet une couche de chiffrement et déplace le point d’observation principal hors du réseau local utilisé.

Ce n’est pas un détail. Dans un environnement que vous ne maîtrisez pas, ce déplacement peut être utile.

Ce qu’un VPN ne change pas sur un Wi-Fi public

C’est ici que beaucoup de contenus deviennent trompeurs. Le VPN ne transforme pas un réseau public en environnement de confiance absolue.

Il ne change pas le fait que :

- vous pouvez vous connecter à un faux portail captif ou à un faux point d’accès ;

- vos comptes restent vos comptes si vous vous authentifiez ;

- les sites et applications continuent de collecter ce que vous leur donnez ;

- un appareil compromis reste compromis ;

- des comportements imprudents restent dangereux, même sous tunnel.

Un VPN ne vous protège pas non plus d’un site de phishing bien imité, d’une application mobile excessive dans ses permissions, ni d’un mot de passe réutilisé partout.

Si vous entrez volontairement vos identifiants sur un faux service, le fait d’être “sous VPN” ne vous sauvera pas.

Le rôle du HTTPS sur les réseaux publics

Le HTTPS reste central. Beaucoup de discours commerciaux font comme s’il devenait secondaire dès qu’un VPN est activé. C’est faux.

Sur le web moderne, le HTTPS protège déjà une grande partie des échanges entre votre appareil et le site visité. Le VPN intervient sur une autre portion du trajet : entre votre appareil et le serveur VPN.

Les deux protections ne s’annulent pas. Elles s’additionnent partiellement, mais elles ne couvrent pas les mêmes choses.

Il faut donc raisonner proprement :

- HTTPS protège la connexion avec le site ;

- le VPN protège le trajet jusqu’au serveur VPN ;

- aucun des deux ne corrige à lui seul vos usages ou les excès des plateformes auxquelles vous vous connectez.

Les risques spécifiques aux réseaux publics mal configurés

Tous les réseaux publics ne posent pas les mêmes problèmes. Certains sont simplement ouverts ou peu isolés. D’autres présentent des défauts plus sérieux.

Parmi les risques qui peuvent exister :

- absence d’isolation correcte entre clients ;

- DNS imposé ou mal sécurisé ;

- portail captif intrusif ;

- collecte technique ou commerciale excessive ;

- infrastructure vieillissante ou mal administrée ;

- usurpation du nom du réseau par un point d’accès malveillant.

Dans ces contextes, le VPN peut limiter une partie de l’exposition réseau, mais il ne remplace pas le discernement. Se connecter au mauvais réseau reste une erreur, même si vous avez prévu d’activer un tunnel ensuite.

Le cas du faux Wi-Fi

Un scénario classique consiste à créer un point d’accès qui ressemble à celui d’un lieu réel : même nom, même apparence, parfois même portail de connexion crédible. L’utilisateur se connecte en croyant utiliser le réseau officiel.

Un VPN peut ensuite chiffrer le trafic, mais il n’empêche pas la première erreur : vous êtes déjà connecté à un réseau malveillant ou trompeur. Selon la manière dont vous interagissez avec le portail, vous pouvez avoir livré des informations avant même que le tunnel soit pleinement établi.

Cela rappelle une vérité simple : sur Wi-Fi public, le premier geste de sécurité, ce n’est pas d’appuyer sur “connecter au VPN”. C’est d’abord de vérifier à quoi vous vous connectez réellement.

Wi-Fi public sur smartphone : un cas fréquent, mais pas identique

Sur smartphone, l’usage du Wi-Fi public est souvent plus intermittent : hôtel, gare, restaurant, salle d’attente, location, partage de connexion d’appoint. Le VPN peut y être utile, mais les contraintes ne sont pas exactement les mêmes que sur ordinateur.

Il faut tenir compte :

- des changements fréquents de réseau ;

- des reconnexions automatiques ;

- des applications qui communiquent en arrière-plan ;

- de la batterie ;

- des réglages de DNS, IPv6 et coupure réseau selon le système.

Ce sujet mérite un traitement à part : voir dans quels cas un VPN est vraiment utile sur smartphone.

Le vrai bénéfice d’un VPN sur un Wi-Fi public

Il faut résister au discours binaire. Le bénéfice le plus sérieux d’un VPN sur un réseau public, ce n’est pas une prétendue invisibilité totale. C’est une réduction de la confiance accordée au réseau local utilisé.

Sans VPN, vous dépendez davantage de l’infrastructure intermédiaire pour le transport de votre trafic. Avec VPN, vous transférez une partie de cette confiance vers le fournisseur VPN.

Le gain peut être réel, mais il a une contrepartie : le fournisseur VPN devient lui-même un acteur central du trajet. Ce point ne doit jamais être gommé sous prétexte qu’on parle d’un réseau public jugé “dangereux”.

Si tu veux regarder cette question sous un angle plus large, elle rejoint directement ce qu’un VPN protège vraiment… et ce qu’il ne protège pas.

Quand l’usage d’un VPN sur Wi-Fi public a le plus de sens

L’usage d’un VPN sur réseau public est particulièrement pertinent quand :

- vous êtes sur un réseau inconnu ou peu fiable ;

- vous vous déplacez souvent ;

- vous devez limiter l’exposition de votre trafic au réseau utilisé ;

- vous souhaitez masquer votre IP d’origine aux services consultés ;

- vous préférez éviter que certaines requêtes sortent directement via l’infrastructure locale.

Ce n’est pas un argument pour laisser croire qu’un VPN est indispensable à chaque seconde. C’est un argument pour reconnaître que, sur Wi-Fi public, son utilité devient souvent plus concrète qu’à domicile sur un réseau bien maîtrisé.

Quand il ne faut pas lui prêter des pouvoirs imaginaires

Un VPN ne doit pas devenir une excuse pour relâcher le reste :

- ne pas vérifier le nom exact du réseau ;

- ignorer les alertes du navigateur ;

- installer n’importe quelle application ;

- utiliser les mêmes mots de passe partout ;

- se connecter à tout sans réfléchir parce que “le VPN est activé”.

Le faux sentiment de sécurité est l’un des pires effets secondaires d’un outil pourtant utile. Il pousse à compenser une bonne mesure technique par un mauvais relâchement général.

En résumé

Sur un Wi-Fi public, un VPN peut être pertinent parce qu’il chiffre le trajet entre votre appareil et le serveur VPN, réduit la lisibilité du trafic pour le réseau local et masque votre adresse IP d’origine aux sites consultés.

Mais il ne neutralise pas les faux réseaux, ne vous protège pas des comptes que vous utilisez, ne bloque pas le phishing, ne corrige pas une mauvaise configuration de l’appareil et ne remplace ni le HTTPS, ni la prudence, ni une hygiène numérique minimale.

Le bon réflexe n’est donc pas de penser “Wi-Fi public = danger total, VPN = solution totale”. Le bon réflexe est plus exigeant : comprendre où s’arrêtent les protections réelles d’un VPN et dans quel contexte elles valent vraiment quelque chose.